x64dbg是一款功能强大的逆向工程和反汇编神器,在x64dbg软件中,用户可以对各种程序进行深度分析调试和修改,无论是32位还是64位的应用程序都可以轻松应对,通过x64dbg,你可以查看程序的内部逻辑好追踪代码执行流程,甚至可以直接修改程序的指令或数据,从而实现功能定制或漏洞修复哦,想要轻松的进行反汇编就一起来下载x64dbg吧!

1. 为帮助用户更好地了解 x64dbg 反汇编后的 CPU 汇编指令信息,对汇编指令的“助记符摘要”全部进行了汉化。由于本次更新幅度较大,更改的内容较多,所以对“助记符帮助”进行了部分汉化。汇编指令的汉化参考了“清华大学出版社”出版的《汇编语言程序设计教程》(第4版) 中术语,因此可能与其他软件的汉化术语略有不同。

2. 对 Scylla 插件等进行了全面汉化。

3. 对 x64dbg 帮助文档的主要内容进行了汉化,并按照最新版进行了修订、翻译。对界面字体以及布局重新进行了设置。将默认调用在线英文帮助更改为调用本地的中文帮助文件。

4. 对 x64dbg 官方中文版的汉化错误及不一致处进行了修订,并与帮助文档的关键词进行了统一。

5. 对中文版界面字体进行了重新设置,使其更为美观。

* 集成中文字符串搜索插件, 反反调试插件SharpOD_x64_v0.6b,除此之外无任何修改!

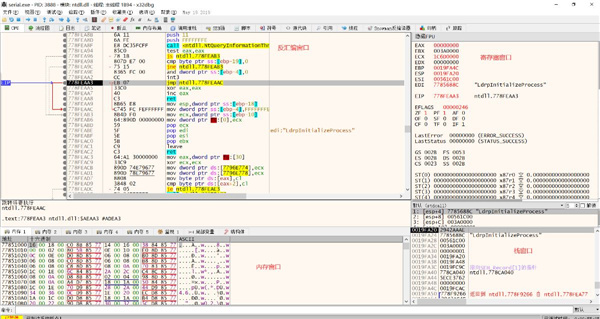

1、分析目标程序

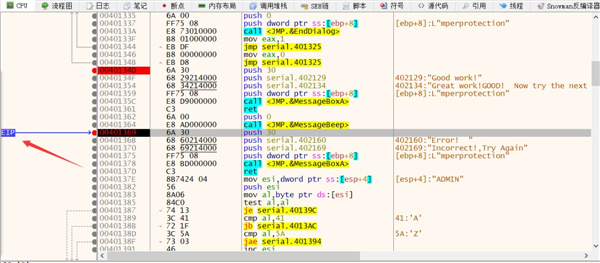

将目标程序用x64dbg(实际上是x32dbg)打开,看看x64dbg的界面,这里常用的窗口都使用红字标注出来了

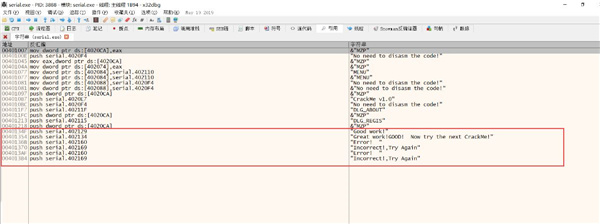

2、字符串搜索功能,我们可以通过x64dbg的字符串搜索功能来查看内存中加载的字符串,具体操作步骤为:CPU(反汇编)窗口->鼠标右键->搜索->选择模块(根据个人需求选择,一般选择当前模块,前提是得先执行到主模块)->字符串

3、我们单步到主模块(单步调试快捷键和od一样,F7单步步入,F8单步步过),字符串搜索得到如下结果,可以看到很明显的字符串

4、双击该字符串即可跳到反汇编窗口中相应位置

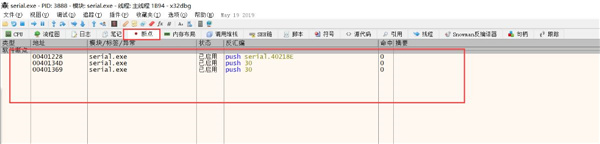

5、下软件断点,运行程序,观察是何处调用了该代码(鼠标点击相应行,按下F2即可快速使用软件断点),下软件断点后,地址处会变为红色,断点窗口能看到相应信息

6、让程序运行起来(快捷键F9),输入注册信息,点击确认,等待命中软件断点

可以看到,程序的EIP指向了我们的软件断点,此时信息框信息为失败

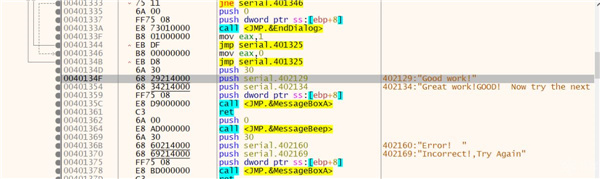

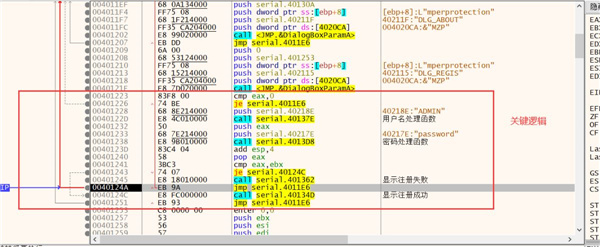

7、单步步过,一直走到返回ret,即可查看上层代码

可以看到,源程序是使用了2个处理函数,分别对用户名和密码进行了运算,用户名运结果放到了eax中,密码运算结果放在ebx中,比较二者运算结果是否相同,决定调用注册成功函数还是注册失败函数。(由于此时只是介绍工具使用,故不展示算法分析部分,大致流程为eax = F1(用户名),ebx = F2(注册码),cmp eax,ebx)

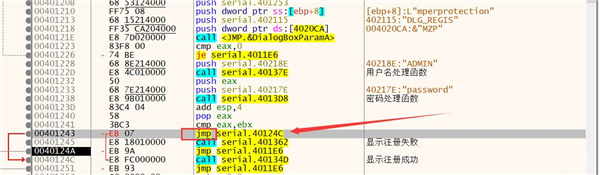

8、这时候,我们使用x64dbg的代码修改功能,将对应的注册失败验证跳过,即可完成破解:将0x401243处的je 0x40124C改为jmp 0x40124C(双击代码行即可修改)

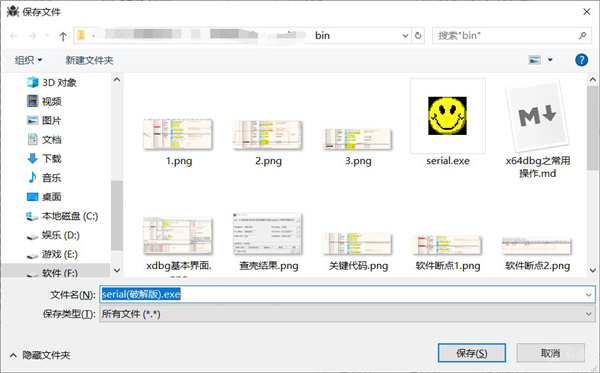

9、保存到文件(反汇编窗口右键->补丁->修补文件)

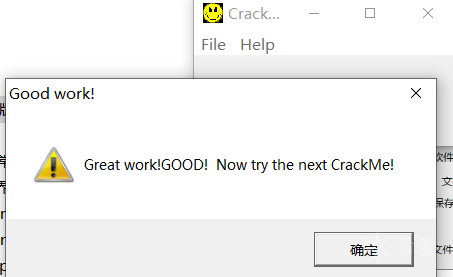

10、现在,验证我们的破解成果吧!

1、积极发展

x64_dbg正在不断的积极发展

2、GPLv3

我们同时提供了可执行文件和源代码。随意作出贡献

3、自定义

C ++编写的插件,改变颜色和调整你的喜好

4、X64/X32支持

x64_dbg可以调试x64和X32的应用程序。x64_dbg中文版只有一个接口

5、建立在开源库

x64_dbg使用的Qt,TitanEngine,BeaEngine,青蟹,杨松,LZ4和XEDParse

6、操作简单,功能强大的开发

x64_dbg使用C ++和Qt4的快速添加新的功能

7、脚本化

x64_dbg有一个集成的,可调试ASM-like脚本语言

8、社区意识

x64_dbg有许多功能的倒车社会思想或创建的

9、伸缩

编写插件来添加脚本命令或集成的工具

1、开源

2、直观和熟悉的新用户界面

3、类似C的表达式解析器

4、DLL和EXE文件的全功能调试(TitanEngine)

5、IDA般的侧边栏与跳跃箭头

6、IDA样的指令令牌高亮(高亮寄存器等)

7、存储器映射

8、符号观

9、线程视图

10、内容敏感的注册查看

11、完全可定制的配色方案

12、动态识别模块和串

13、进口重构集成(青蟹)

14、快反汇编(BeaEngine)

15、用户数据库(JSON)征求意见,标签,书签等。

16、不断增长的API插件的支持

17、可扩展的,可调试的脚本语言自动化

18、多数据类型的内存转储

19、基本调试符号(PDB)的支持

20、动态堆栈视图

21、内置汇编(XEDParse)

22、查看你的补丁,并将它们保存到磁盘

23、内置的十六进制编辑器

24、查找内存模式